آسیبپذیریهای Win-DoS دامین کنترلرهای ویندوز را به باتنت DDoS تبدیل میکنند

اخبار داغ فناوری اطلاعات و امنیت شبکهآسیبپذیریهای Win-DoS دامین کنترلرهای ویندوز را به باتنت DDoS تبدیل میکنند

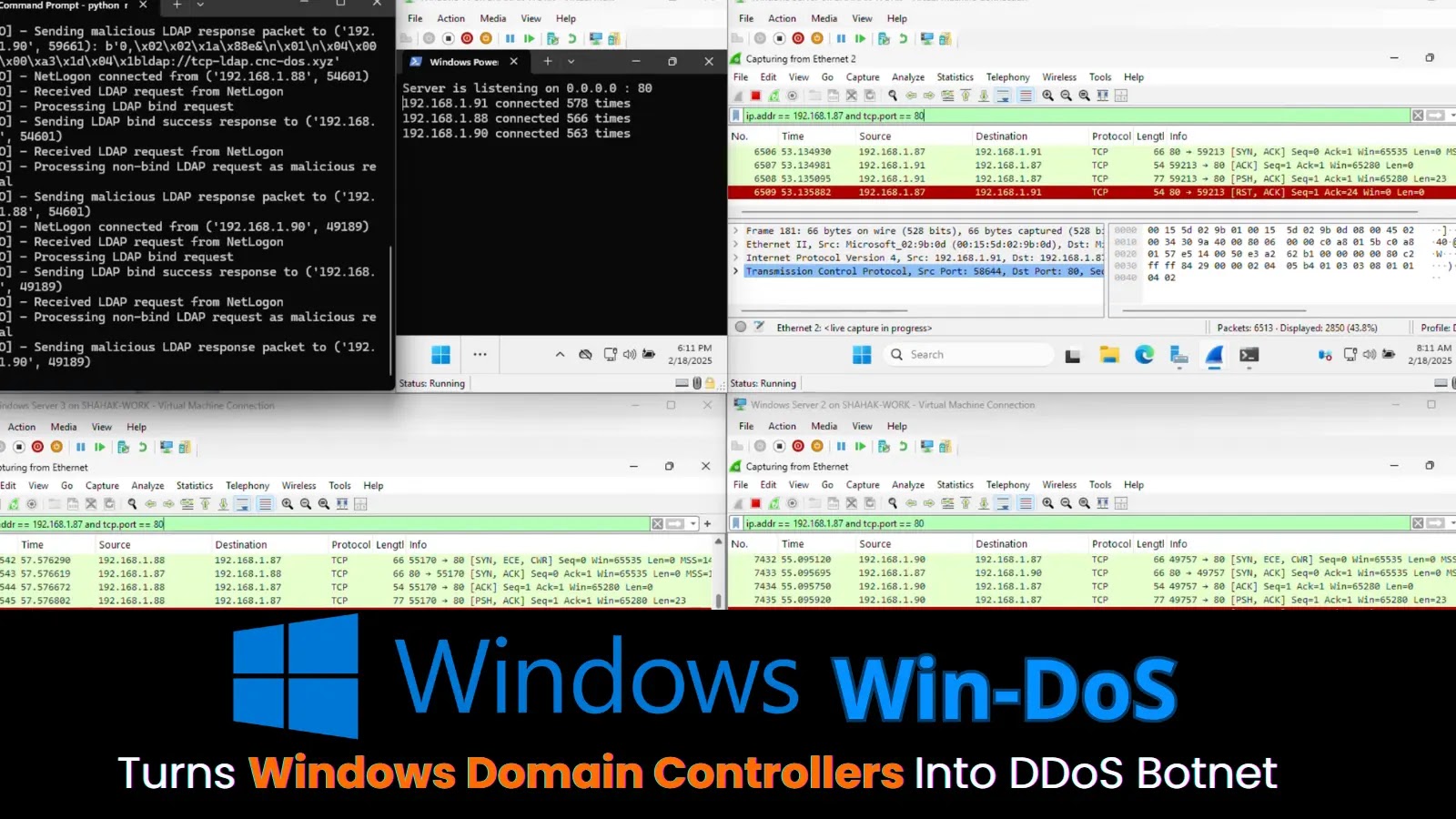

محققان امنیتی مجموعهای از آسیبپذیریهای خطرناک و "بدون نیاز به کلیک" (Zero-Click) را در ویندوز سرور کشف کردهاند که به طور جمعی "Win-DoS" نام گرفتهاند. این نقصها به مهاجمان اجازه میدهند تا بدون نیاز به احراز هویت، دامین کنترلرهای (Domain Controllers) ویندوز را به سلاحهایی قدرتمند تبدیل کرده و از آنها به عنوان یک باتنت برای اجرای حملات انکار سرویس توزیعشده (DDoS) علیه اهداف ثالث استفاده کنند. مایکروسافت در آخرین بهروزرسانی امنیتی خود برای این آسیبپذیریها وصله منتشر کرده است.

جزئیات آسیبپذیری چیست؟

-

نام آسیبپذیری: Win-DoS (شامل چندین شناسه CVE)

-

نوع تهدید: حمله انکار سرویس توزیعشده بازتابی و تقویتشده (Reflected and Amplified DDoS)

-

سیستم هدف: دامین کنترلرهای ویندوز در نسخههای مختلف Windows Server.

-

تأثیر: سوءاستفاده از سرورهای حیاتی سازمانها برای انجام حملات DDoS عظیم علیه وبسایتها، سرویسها یا زیرساختهای اینترنتی دیگر.

-

پیشنیاز حمله: تنها نیاز به ارسال بستههای شبکه دستکاریشده به دامین کنترلر است و هیچ تعاملی از سوی مدیر سیستم لازم نیست (Zero-Click).

-

وضعیت: مایکروسافت وصلههای امنیتی مربوطه را در بهروزرسانی ماه آگوست ۲۰۲۵ منتشر کرده و نصب فوری آنها ضروری است.

تکنیک چگونه عمل میکند؟

این حمله از نوع "تقویتشده" است، به این معنی که مهاجم با ارسال یک درخواست کوچک، پاسخی بسیار بزرگتر از سرور دریافت میکند و آن را به سمت قربانی هدایت میکند:

-

شناسایی سرورهای آسیبپذیر: مهاجم با اسکن اینترنت، دامین کنترلرهایی را که وصله امنیتی جدید را نصب نکردهاند، شناسایی میکند.

-

جعل آدرس IP قربانی: مهاجم آدرس IP مبدأ (Source IP) خود را در بستههای شبکه، به آدرس IP قربانی مورد نظرش تغییر میدهد. این فرآیند به عنوان IP Spoofing شناخته میشود.

-

ارسال درخواست کوچک به دامین کنترلر: مهاجم یک درخواست کوچک و بهظاهر معتبر به یکی از سرویسهای در حال اجرا روی دامین کنترلر (مانند سرویس DNS یا Kerberos) ارسال میکند.

-

تقویت و بازتاب حمله: دامین کنترلر آسیبپذیر، در پاسخ به این درخواست کوچک، یک پاسخ بسیار حجیم و چندین برابر بزرگتر تولید میکند (تقویت). سپس این پاسخ بزرگ را به آدرس IP مبدأ جعلی، یعنی آدرس IP قربانی، ارسال میکند (بازتاب).

-

ایجاد باتنت DDoS: مهاجم این فرآیند را به طور همزمان برای صدها یا هزاران دامین کنترلر در سراسر جهان تکرار میکند. تجمیع این پاسخهای عظیم، ترافیک فلجکنندهای را به سمت قربانی سرازیر کرده و باعث از دسترس خارج شدن سرویسهای او میشود.

وضعیت فعلی تهدید

با انتشار وصلههای امنیتی توسط مایکروسافت، مسابقهای بین مدیران شبکه برای نصب این آپدیتها و مهاجمان برای یافتن و سوءاستفاده از سرورهای وصلهنشده آغاز شده است. به گفته محققان، "ضریب تقویت" این آسیبپذیریها بسیار بالاست، که به مهاجمان اجازه میدهد با منابعی اندک، حملات DDoS بسیار قدرتمندی را سازماندهی کنند. هر دامین کنترلر وصلهنشدهای که به اینترنت دسترسی داشته باشد، یک سلاح بالقوه برای مهاجمان محسوب میشود.

چگونه از خود محافظت کنیم؟

-

نصب فوری وصلههای امنیتی: این مهمترین و فوریترین اقدام است. مدیران شبکه باید در اسرع وقت، بهروزرسانیهای امنیتی ماه آگوست ۲۰۲۵ مایکروسافت را بر روی تمام دامین کنترلرهای خود نصب کنند.

-

محدودسازی دسترسی از اینترنت: اطمینان حاصل کنید که دامین کنترلرهای شما به طور مستقیم از اینترنت عمومی قابل دسترسی نیستند. این سرورها باید پشت فایروالهای به درستی پیکربัญدی شده قرار گیرند.

-

اعمال فیلترینگ خروجی (Egress Filtering): شبکهی خود را طوری پیکربندی کنید که از خروج بستههایی با آدرس IP مبدأ جعلی (Spoofed IP) جلوگیری کند. این کار به جلوگیری از سوءاستفاده از سرورهای شما برای حمله به دیگران کمک میکند.

-

نظارت بر ترافیک شبکه: ترافیک ورودی به دامین کنترلرها را برای شناسایی الگوهای درخواست غیرعادی و مشکوک به طور مداوم رصد کنید.

چرا این تهدید مهم است؟

اهمیت این تهدید در این است که زیرساختهای حیاتی و معتبر یک سازمان را به ابزاری برای حمله علیه دیگران تبدیل میکند. این امر نه تنها ردیابی و دفاع در برابر حمله را برای قربانی دشوار میسازد، بلکه به اعتبار سازمان صاحب دامین کنترلر نیز لطمه میزند. قدرت تقویت بالای این آسیبپذیری به این معناست که حتی سازمانهای کوچک نیز میتوانند ناخواسته به بخشی از یک حمله DDoS بسیار بزرگ تبدیل شوند. این نقص امنیتی یک تهدید جدی برای پایداری کل اکوسیستم اینترنت به شمار میرود.

برچسب ها: شبکه, Hacker, Network, Cyberattack, Update, cybersecurity, Vulnerability, Botnet, بدافزار, حمله سایبری, news, Domain Controller