ایران، پشت پرده حملات کمپینهای فیشینگ backdoor جدید SideTwist و Agent Tesla

اخبار داغ فناوری اطلاعات و امنیت شبکه

عامل تهدید ایرانی که تحت عنوان APT34 ردیابی میشود، با یک حمله فیشینگ جدید مرتبط است که منجر به استقرار نوعی از backdoor به نام SideTwist میشود.

در گزارشی که بهتازگی منتشر شد، NSFOCUS Security Labs در ادعاهایی گفت: "APT34 سطح بالایی از فناوری حمله دارد، میتواند روشهای نفوذ متفاوتی را برای انواع مختلف اهداف طراحی کند و قابلیت حمله زنجیره تامین را نیز ارائه مینماید".

گروه APT34 که با نامهای Cobalt Gypsy، Hazel Sandstorm (Europium سابق)، Helix Kitten و OilRig نیز شناخته میشود، حداقل از سال 2014 از طریق spear-phishing که با استقرار backdoorهای مختلف به اوج فعالیت خود میرسد، بخشهای مخابراتی، دولتی، دفاعی، نفتی و مالی در خاورمیانه را هدف قرار داده است.

یکی از ویژگیهای کلیدی ظاهر این هک، توانایی آن در ایجاد ابزارهای جدید و بهروز برای به حداقل رساندن احتمال شناسایی و بهدست آوردن نقاط پایداری در میزبانهای در معرض خطر برای مدت زمان طولانی و دراز مدت است.

طبق ادعاها، SideTwist برای اولینبار در آپریل 2021 توسط APT34 مورد استفاده قرار گرفت و Check Point آن را بهعنوان ایمپلنتی توصیف کرد که قادر به دانلود/آپلود فایل و اجرای دستور است.

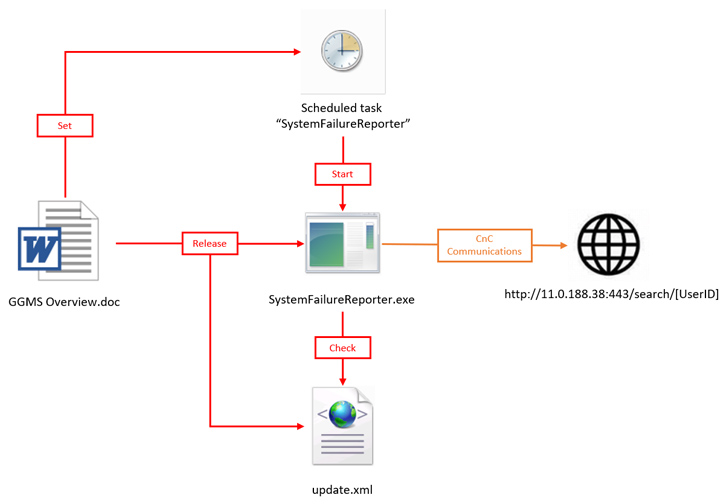

زنجیره حمله شناسایی شده توسط NSFOCUS با طعمهای از سند مایکروسافت ورد شروع میشود که در یک ماکرو مخرب جاسازی میشود، که به نوبه خود، payload با کد Base64 ذخیره شده در فایل را استخراج و راه اندازی میکند.

اساسا، payload یک نوع SideTwist است که با استفاده از GCC کامپایل شده و برای دریافت دستورات بیشتر با یک سرور راه دور (11.0.188[.]38) ارتباط برقرار میکند.

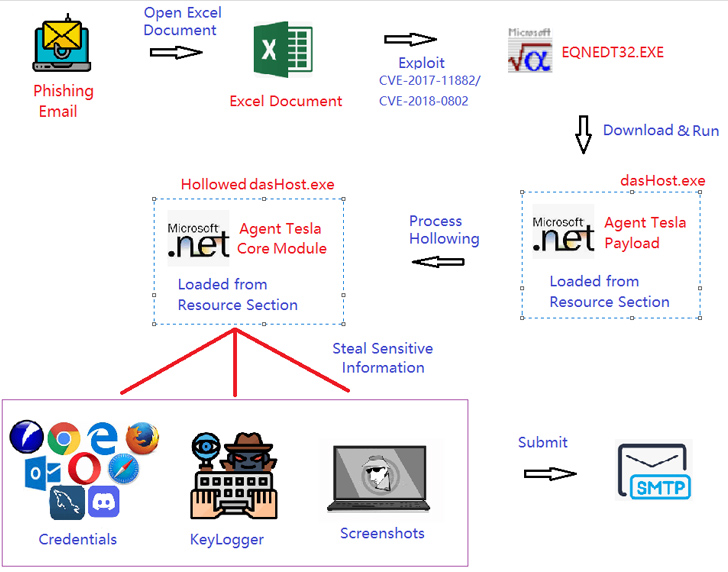

این توسعه در حالی صورت میگیرد که Fortinet FortiGuard Labs یک کمپین فیشینگ را شناسایی نموده است که یک نوع جدید Agent Tesla را با استفاده از یک فایل Microsoft Excel ساخته شده که از CVE-2017-11882 که یک آسیبپذیری تخریب حافظه ششساله در ویرایشگر معادله مایکروسافت آفیس است و همچنین CVE-2018-0802 استفاده مینماید، پخش میکند.

شیائوپنگ ژانگ، محقق امنیتی، گفت: "ماژول هسته ایجنت تسلا اطلاعات حساس را از دستگاه قربانی جمعآوری میکند. این اطلاعات شامل اطلاعات کاربری ذخیره شده برخی از نرمافزارها، اطلاعات مربوط به صفحه کلید قربانی و اسکرین شات است".

طبق دادههای به اشتراکگذاشتهشده توسط شرکت امنیت سایبری Qualys، آسیبپذیری CVE-2017-11882 یکی از مورد علاقهترین نقصها تا به امروز است که توسط «467 بدافزار، 53 عامل تهدید و 14 باجافزار» مورد سواستفاده قرارگرفته و بهتازگی در 31 آگوست 2023 نیز مورد بهرهبرداری قرارگرفته است.

همچنین بهدنبال کشف یک حمله فیشینگ دیگر نیز، مشخص شده است که از فریبهای فایل ایمیج ISO برای راه اندازی گونههای بدافزار مانند Agent Tesla، LimeRAT و Remcos RAT بر روی میزبانهای آلوده استفاده میشود.

برچسب ها: فیشینگ نیزهای, LimeRAT, GCC, CVE-2018-0802, ایجنت تسلا, Agent Tesla, Hazel Sandstorm, فیشینگ هدفدار, Europium, Cobalt Gypsy, Remcos RAT, اسپیر فیشینگ, SideTwist, OilRig, Macro, spear-phishing, باجافزار, Microsoft Excel, Payload, Iran, CVE-2017-11882, ایران, phishing, malware, ransomware , Helix Kitten, APT34, Cyber Security, جاسوسی سایبری, backdoor, فیشینگ, بدافزار, امنیت سایبری, جنگ سایبری, Cyber Attacks, حمله سایبری, news