جدیدترین سوءاستفاده هکرها از امکانات ویندوز جهت دور زدن فایروال

اخبار داغ فناوری اطلاعات و امنیت شبکه

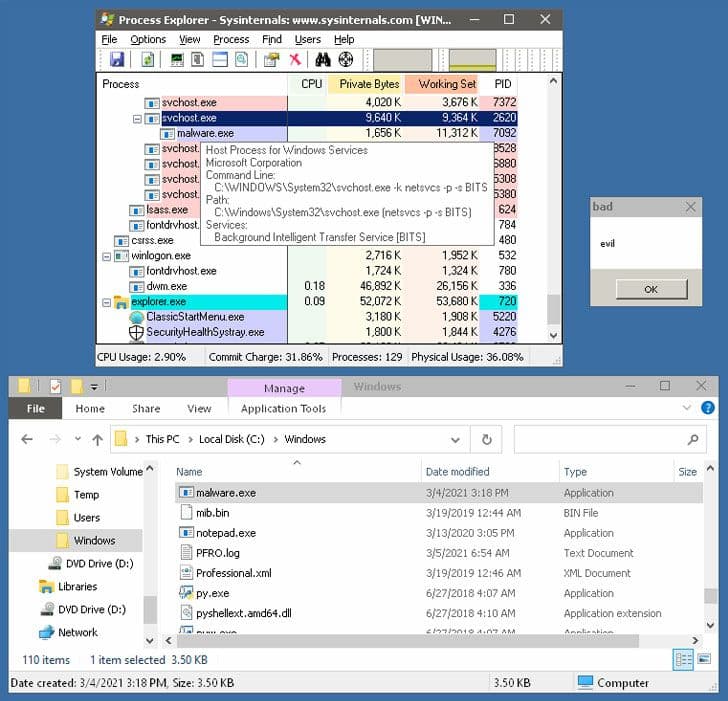

مهاجمان با بهرهوری از یک تکنیک جدید، روشهایی را برای استفاده از Microsoft Background Intelligent Transfer Service (BITS) به منظور جایگذاری پنهانی داده های مخرب بر روی دستگاه های دارای سیستم عامل ویندوز را کشف کرده اند.

به گزارش سایت هکرنیوز، در سال ۲۰۲۰، بیمارستانها، سازمان های بازنشستگی و مراکز درمانی زیادی، متحمل آسیب و ضررهای بسیار شدیدی بابت یک کمپین فیشینگ همیشه متغیر که از روش Backdoor شخصی سازی شده مانند KEGTAP استفاده میکرده است، قرار گرفته اند، که در نهایت زمینه حملات باج افزار RYUK را فراهم میکرده است.

اما تحقیقات جدید شاخه امنیت سایبری شرکت FireEye اکنون مکانیسم پایداری ناشناخته ای را شناسایی کرده است که نشان می دهد مهاجمان از BITS برای راه اندازی Backdoor استفاده کرده اند.

فناوری BITS در ویندوز XP معرفی شد، که یکی از سرویس های مایکروسافت ویندوز است که از پهنای باند خالی شبکه برای تسهیل در انتقال ناهمگام فایل ها بین دستگاه ها استفاده می کند. این امر با ایجاد یک عملگر (فضایی که شامل فایل های بارگیری یا بارگذاری است) حاصل می شود.

فناوری BITS معمولاً برای ارائه به روزرسانی های سیستم عامل به کاربران و همچنین توسط اسکنر آنتی ویروس Windows Defender برای دریافت به روزرسانی های شناسایی علائم بدافزار استفاده می شود. علاوه بر محصولات خود مایکروسافت، این سرویس توسط برنامه های دیگری مانند موزیلا فایرفاکس نیز استفاده می شود تا امکان دریافت اطلاعات در پس زمینه حتی در صورت بسته بودن مرورگر نیز فراهم گردد.

محققان FireEye گفتند: "وقتی برنامه های مخرب عملگر BITS را ایجاد می کنند، فایل ها در چارچوب روند خدمات سرویس کاربر میزبان، روند دریافت یا بارگذاری را انجام می دهند". آنها افزودند: "این امکان می تواند برای جلوگیری از فایروال هایی که ممکن است فرایندهای مخرب یا ناشناخته را مسدود کنند کاربردی باشد و همچنین کمک می کند که مشخص شود کدام برنامه درخواست انتقال اطلاعات را داده است".

بخصوص حوادث مخاطره آمیز قبل که شامل آلوده سازی از طریق Ryuk برای استفاده از سرویس BITS برای ایجاد یک عملگر جدید تحت عنوان "به روزرسانی سیستم" که برای راه اندازی یک فایل اجرایی با نام "mail.exe" برنامه ریزی و پیکربندی شده است، پس از تلاش برای بارگیری URL نامعتبر، باعث ایجاد Backdoor برای KEGTAP شده است.

محققان اظهار داشتند: "عملگر مخرب BITS جهت تلاش برای انتقال HTTP یک فایل موجود از localhost تنظیم شده است. و از آنجا که این فایل هرگز وجود نخواهد داشت، BITS حالت خطا را ایجاد کرده و دستور notify را اجرا می کند، که در این مورد، این دستور به معنی اجرای KEGTAP می باشد".

سازوکار جدید یادآور این نکته است که چگونه استفاده از یک ابزار مفید مانند BITS به نفع مهاجمان میتواند خطرساز باشد. همچنین برای کمک به پاسخگویی سریعتر به این دست حوادث و تحقیقات تیم امنیتی، محققان یک ابزار پایتون به نام BitsParser را در دسترس عموم قرار داده اند، که هدف آن تجزیه فایل های پایگاه داده BITS و استخراج عملگر و اطلاعات فایل ها جهت تجزیه و تحلیل بیشتر است.

برچسب ها: Ryuk, KEGTAP, Windows update, BITS, cybersecurity, Microsoft, Mozilla, Firefox, Windows Defender, ویندوز, malware, مایکروسافت, فایروال, backdoor, firewall, بدافزار, امنیت سایبری, Cyber Attacks, حمله سایبری