سرقت ۳۱ میلیون دلاری گروه لازاروس کره شمالی از صرافی رمزارز CoinEx

اخبار داغ فناوری اطلاعات و امنیت شبکه

گروه لازاروس (Lazarus) وابسته به کره شمالی از ژوئن سال ٢٠٢٣ تاکنون نزدیک به ٢٤٠ میلیون دلار رمزارز را به سرقت برده است، که نشاندهنده تشدید فعالیتهای هک آنها است.

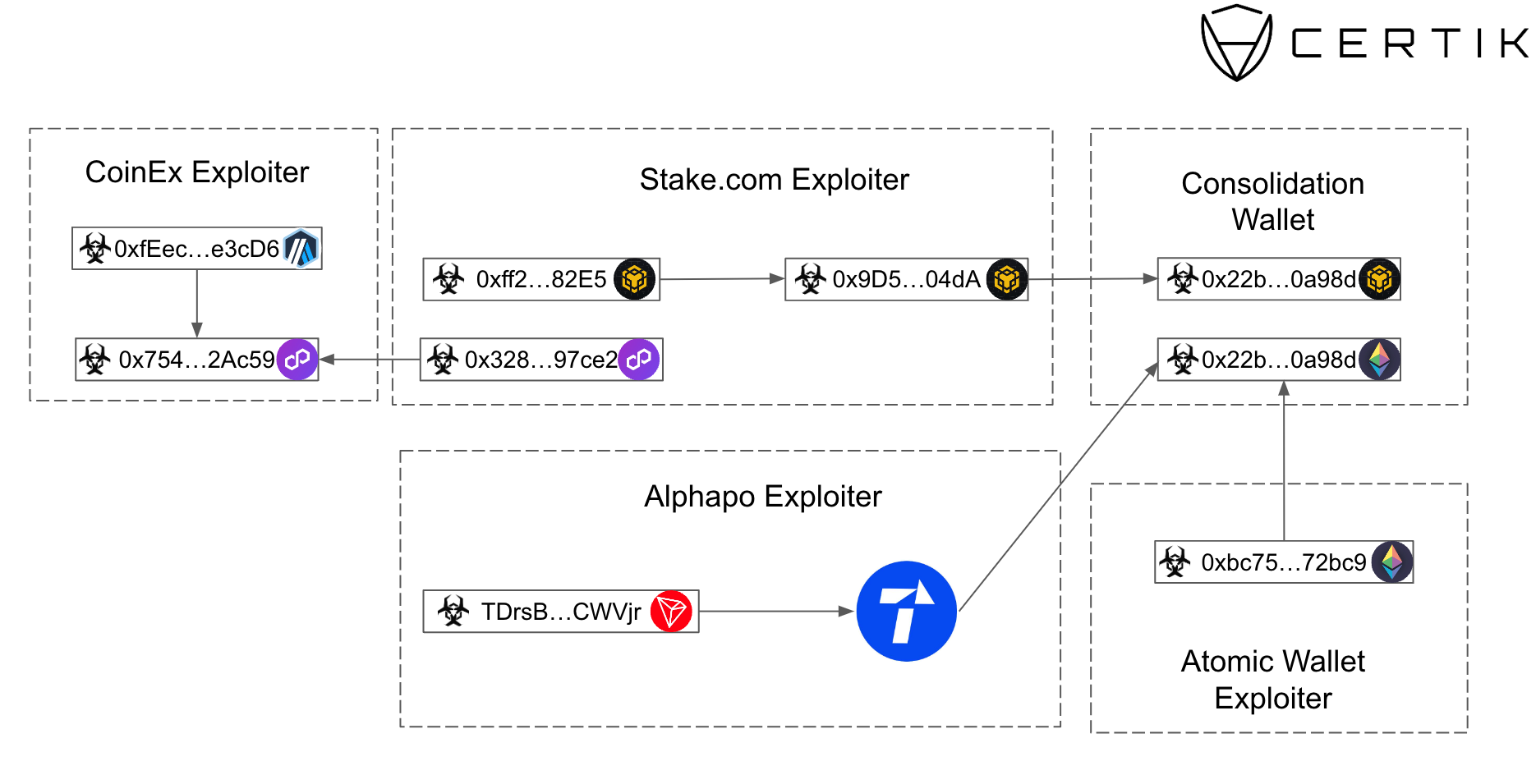

طبق گزارشهای متعدد از Certik، Elliptic و ZachXBT، گفته میشود که گروه معروف هک Lazarus، مظنون به سرقت ٣١ میلیون دلار دارایی دیجیتال از صرافی CoinEx در ١٢ سپتامبر ٢٠٢٣ (هفته گذشته) است.

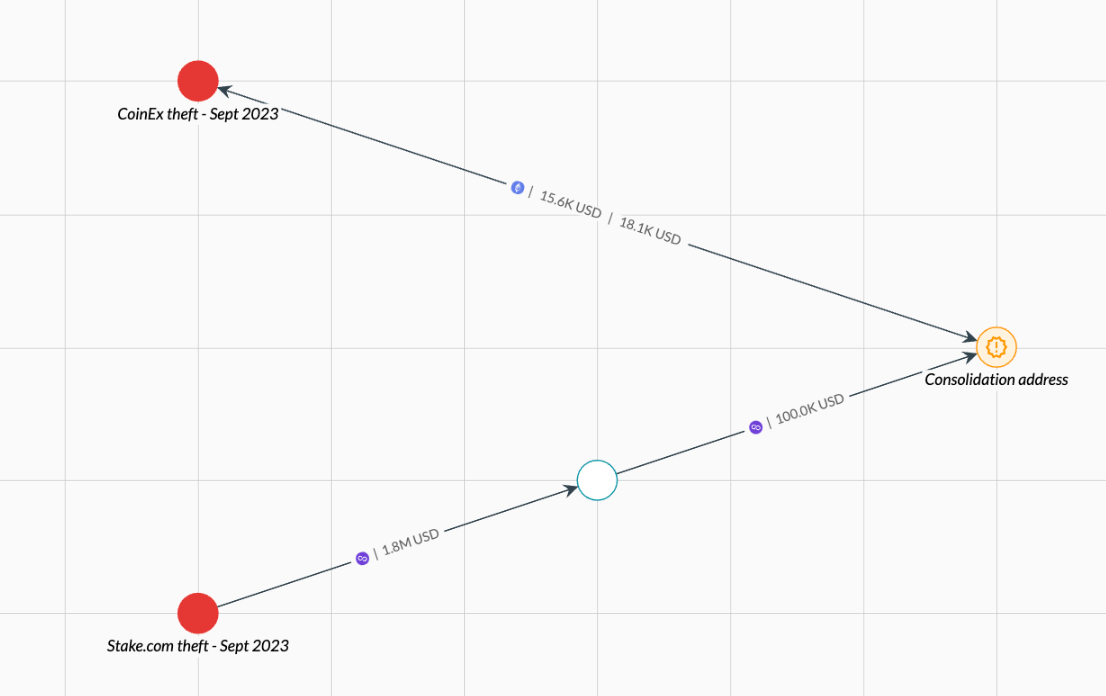

سرقت رمزارز از صرافی CoinEx به مجموعه حملات اخیر در راستای هدف قرار دادن Atomic Wallet (١٠٠ میلیون دلار)، CoinsPaid (٣٧/٣ میلیون دلار)، Alphapo (٦٠ میلیون دلار)، و استیک دات کام (٤١ میلیون دلار) اضافه شده است.

به گفته Elliptic: "برخی از مبالغ دزدیده شده از CoinEx به آدرسی ارسال شد که توسط گروه Lazarus برای پولشویی مبالغ سرقتی از Stake.com استفاده میشدهاند، اما در یک بلاکچین متفاوت. پس از این، مبالغ با استفاده از یک بریج (bridge) که قبلا توسط لازاروس استفاده میشد، به اتریوم متصل شد و سپس به آدرسی که توسط هکر CoinEx کنترل میشود، ارسال شد".

این شرکت تجزیهوتحلیل بلاک چین گفت: "حملات اخیر نشاندهنده این است که این گروه مهاجم، تمرکز خود را از خدمات غیرمتمرکز به خدمات متمرکز تغییر داده است، که مورد آخر قبل از سال ٢٠٢٠ جز اهداف آن بوده است".

این مسیر حملات احتمالا ناشی از بهبود استانداردهای حسابرسی قراردادهای هوشمند و توسعه در فضای DeFi و افزایش دسترسی ارائهشده توسط صرافیهای متمرکز از طریق حملات مهندسی اجتماعی (Social Engineering) است.

این توسعه در حالی صورت میگیرد که کیم جونگ اون، رهبر این کشور تحریمشده، حتی درحالیکه اوایل هفته دو موشک بالستیک کوتاهبرد به سمت دریاهای شرقی خود شلیک کرد، برای آنچه که تصور میشود یک معامله تسلیحاتی باشد، از روسیه بازدید کرد.

کره شمالی از دزدی ارزهای دیجیتال بهعنوان راهی برای دور زدن تحریمها و تامین مالی برنامههای تسلیحاتی خود استفاده کرده است. یکی دیگر از کانالهای تولید درآمد، استفاده از کارگران مستقل فناوری اطلاعات در خارج از کشور با استفاده از اسناد شناسایی جعلی است که ملیت واقعی آنها را پنهان میکند.

مجموعه TRM در ژوئن ٢٠٢٣ گفت: "در سالهای اخیر، افزایش قابل توجهی در اندازه و مقیاس حملات سایبری علیه فعالیتهای مرتبط با ارزهای دیجیتال توسط کره شمالی وجود داشته است، که این موارد به شکلی واضحی در راستای اقدامات آن کشور جهت پیشبرد برنامههای موشکی و هستهایش میباشد".

گروه لازاروس و زیرمجموعههای آن و همچنین سایر هکهای مرتبط با کرهشمالی در ماههای اخیر بسیار شدید بودهاند و این گروه انواع عملیات مخرب را سازماندهی کردهاند، ازجمله حملات زنجیره تامین نرمافزاری که شرکتهایی مانند 3CX و JumpCloud را هدف قرار میدهند و همچنین مخازن متن باز جاوا اسکریپت و پایتون.

پس از هک این صرافی، CoinsPaid فاش کرد که استخدامکنندگان جعلی از شرکتهای رمزارز با کارکنان آن از طریق لینکدین و پیامرسانهای مختلف با دستمزدهای بهظاهر پرسود تماس گرفتند تا آنها را فریب دهند تا "نماینده JumpCloud باشند یا یک برنامه ویژه برای تکمیل یک عملیات نصب فنی برعهده بگیرند" که در راستای یک کمپین معروف به عملیات شغل رویایی است.

برچسب ها: JumpCloud, Atomic Wallet, Alphapo, CoinsPaid, CoinEx Exchange, CoinEx, لازاروس, Lazarus, صرافی, Defi, Wallet, Social Engineering, رمزارز, مهندسی اجتماعی, Bridge, Lazarus Group, کره شمالی, cryptocurrency, BlockChain, بلاک چین, Cyber Security, جاسوسی سایبری, ارز دیجیتال, امنیت سایبری, جنگ سایبری, Cyber Attacks, حمله سایبری, news