هکرهای ایرانی Agrius و حمله به سازمانهای اسرائیلی با باج افزار Moneybird

اخبار داغ فناوری اطلاعات و امنیت شبکه

عامل تهدید ایرانی معروف به آگریوس (Agrius) در حملات خود به سازمانهای اسرائیلی از نوع باج افزار جدیدی به نام Moneybird استفاده میکند.

طبق ادعای این گزارش، آگریوس که با نام Pink Sandstorm (Americium سابق) نیز شناخته میشود، سابقهای در زمینه اجرای حملات مخرب پاک کردن دادهها به هدف حمله به اسرائیل تحت پوشش آلودگیهای باج افزار دارد.

مایکروسافت این عامل تهدید را به وزارت اطلاعات و امنیت ایران (MOIS) نسبت داده است که مادی واتر (MuddyWater) را نیز اداره میکند. طبق ادعاها، ظاهرا این گروه حداقل از دسامبر ٢٠٢٠ فعال است.

در دسامبر ٢٠٢٢، این گروه هک به مجموعهای از تلاشها و اقدامات برای نفوذ مخرب نسبت داده شدهاند که علیه صنایع الماس در آفریقای جنوبی، اسرائیل و هنگ کنگ انجام شده است.

این حملات شامل استفاده از یک wiper-turned-ransomware مبتنی بر دات نت به نام Apostle و جانشین آن به نام Fantasy میباشد. برخلاف Apostle، Moneybird در C++ برنامهریزی شده است.

مارک سالیناس فرناندز و ژیری وینوپال، محققان Check Point گفتند: "استفاده از باج افزار جدید، که به زبان C++ نوشته شده است، قابل توجه است، زیرا تواناییهای در حال گسترش گروه و تلاش مداوم در توسعه ابزارهای جدید را نشان میدهد."

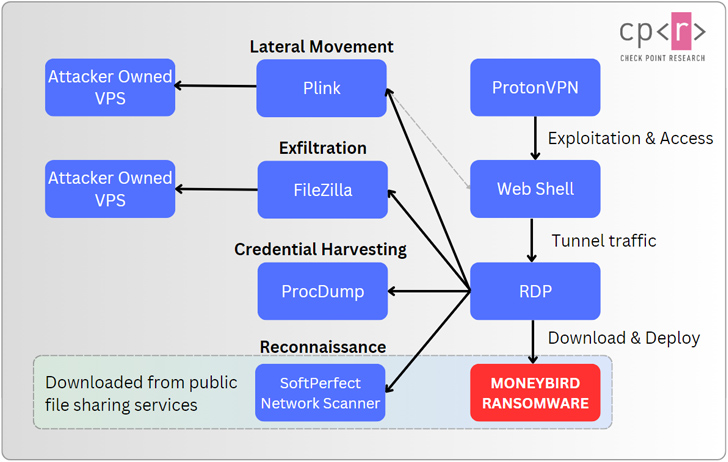

توالی آلودگی با بهرهبرداری از آسیبپذیریها در سرورهای وب در معرض اینترنت شروع میشود که منجر به استقرار یک وب شل به نام ASPXSpy میشود.

در مراحل بعدی، وب شِل بهعنوان مجرا و مسیری برای ارائه ابزارهای شناخته شده عمومی بهمنظور انجام شناسایی محیط قربانی، حرکت جانبی، سرقت اعتبارنامه و استخراج دادهها استفاده میشود.

همچنین باج افزار Moneybird که روی میزبان آسیبدیده اجرا میشود، برای رمزگذاری فایلهای حساس در پوشه «F:\User Shares» و ارسال یک یادداشت باجگیری که از قربانی میخواهد ظرف ٢٤ ساعت با آنها تماس بگیرد، طراحی شده است، و به مخاطب میگوید که در غیر این صورت خطر افشای اطلاعات دزدیده شدهشان وجود دارد.

محققان میگویند : «استفاده از باجافزار جدید، تلاشهای اضافی مهاجم برای افزایش قابلیتها و همچنین سختتر کردن تلاشها برای ارتباطات این حملات و شناسایی را نشان میدهد. با وجود این «پوشش های» جدید، گروه همچنان رفتار معمول خود را دنبال میکند و از ابزارها و تکنیکهای مشابه قبلی استفاده میکند. »

آگریوس شاید تنها گروه تحت حمایت دولت ایران است که در عملیات سایبری که اسرائیل را هدف قرار میدهد، شرکت میکند. گزارشی از مایکروسافت در ماه گذشته همکاری MuddyWater با کلاستر دیگری به نام Storm-1084 (معروف به DEV-1084) برای استقرار باج افزار DarkBit را در ادعایی مطرح کرد.

این یافتهها همچنین در حالی بهدست آمد که ClearSky ادعا کرد که کمتر از هشت وبسایت مرتبط با شرکتهای حمل و نقل، لجستیک و خدمات مالی در اسرائیل بهعنوان بخشی از حملهای که توسط گروه Tortoiseshell مرتبط با ایران سازماندهی شده بود، به خطر افتادند.

در موردی مرتبط با این حملات، Proofpoint فاش کرد که ارائهدهندگان خدمات مدیریت شده منطقهای (MSP) در اسرائیل توسط MuddyWater بهعنوان بخشی از یک کمپین فیشینگ طراحی شده برای شروع حملات زنجیره تامین علیه مشتریان پایین دستی آنها هدف قرارگرفتهاند.

این شرکت امنیتی سازمانی همچنین بر افزایش تهدیدات برای مشاغل کوچک و متوسط (SMB) از سوی گروههای تهدید پیچیده تاکید کرد، چرا که مشاهده شده است که زیرساختهای SMB به خطر افتاده و برای کمپینهای فیشینگ و سرقت مالی مورد استفاده قرار میگیرند.

برچسب ها: Tortoiseshell, Storm-1084, ASPXSpy, wiper-turned-ransomware, Fantasy, Pink Sandstorm, Americium, Moneybird, آگریوس, DEV-1084, DarkBit, مادی واتر, MuddyWater, Apostle, Agrius, Agrius APT, MSP, phishing, malware, ransomware , تهدیدات سایبری, Cyber Security, فیشینگ, باج افزار, امنیت سایبری, جنگ سایبری, Cyber Attacks, حمله سایبری, news